这次的歌是Galgame-黄昏的禁忌之药 的OP,献给妹控们。

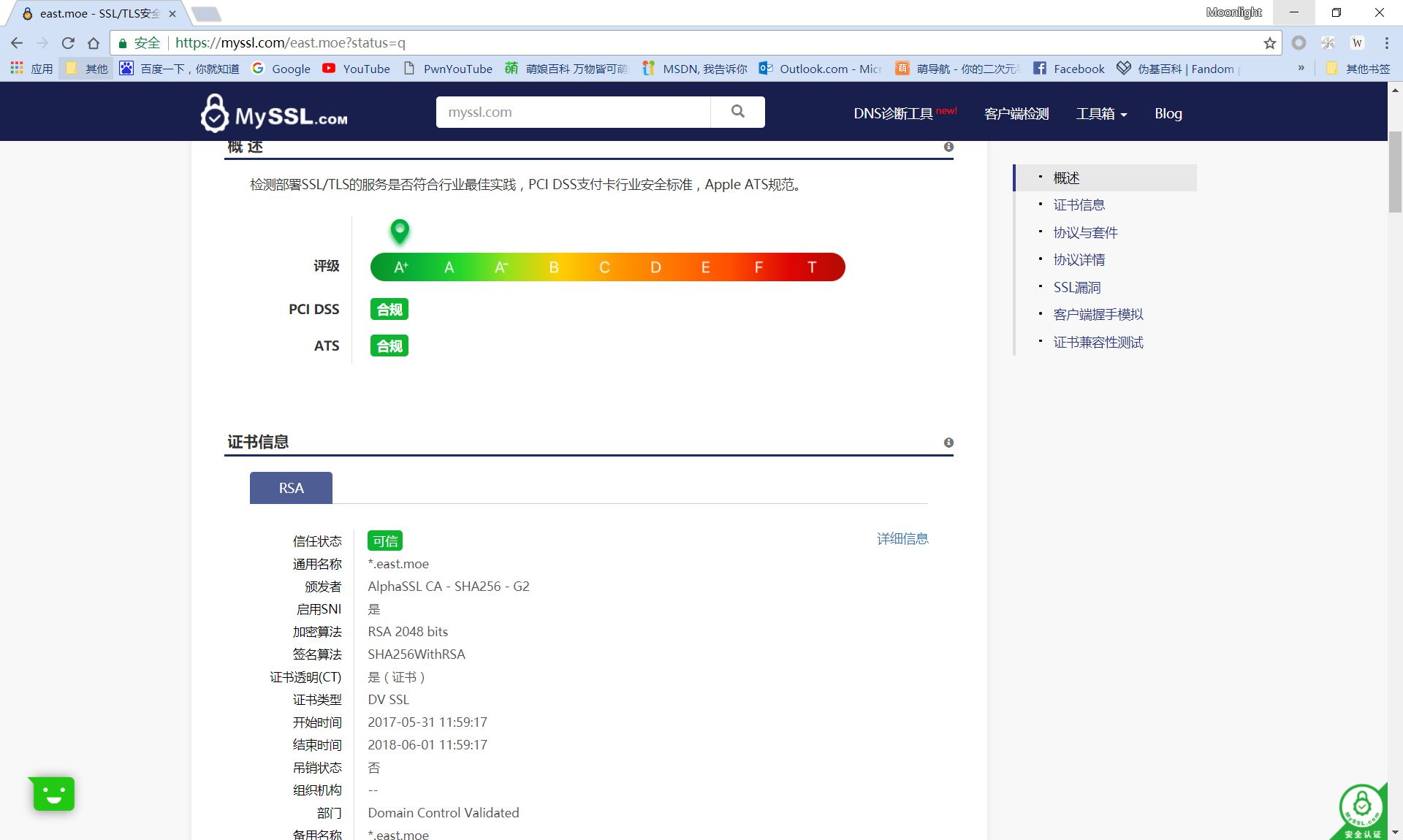

我这个小站一开始就启用了HTTPS,本以为安全了,但前天无意中发现了MySSL这个网站,出于好奇,我测试了我这个网站的安全性。结果安全等级只有C级,按照提示,主要存在以下问题;

1、存在POODLE漏洞;

2、支持RC4套件;

3、没有优先使用支持正向保密的密码套件;

4、证书链不完整。

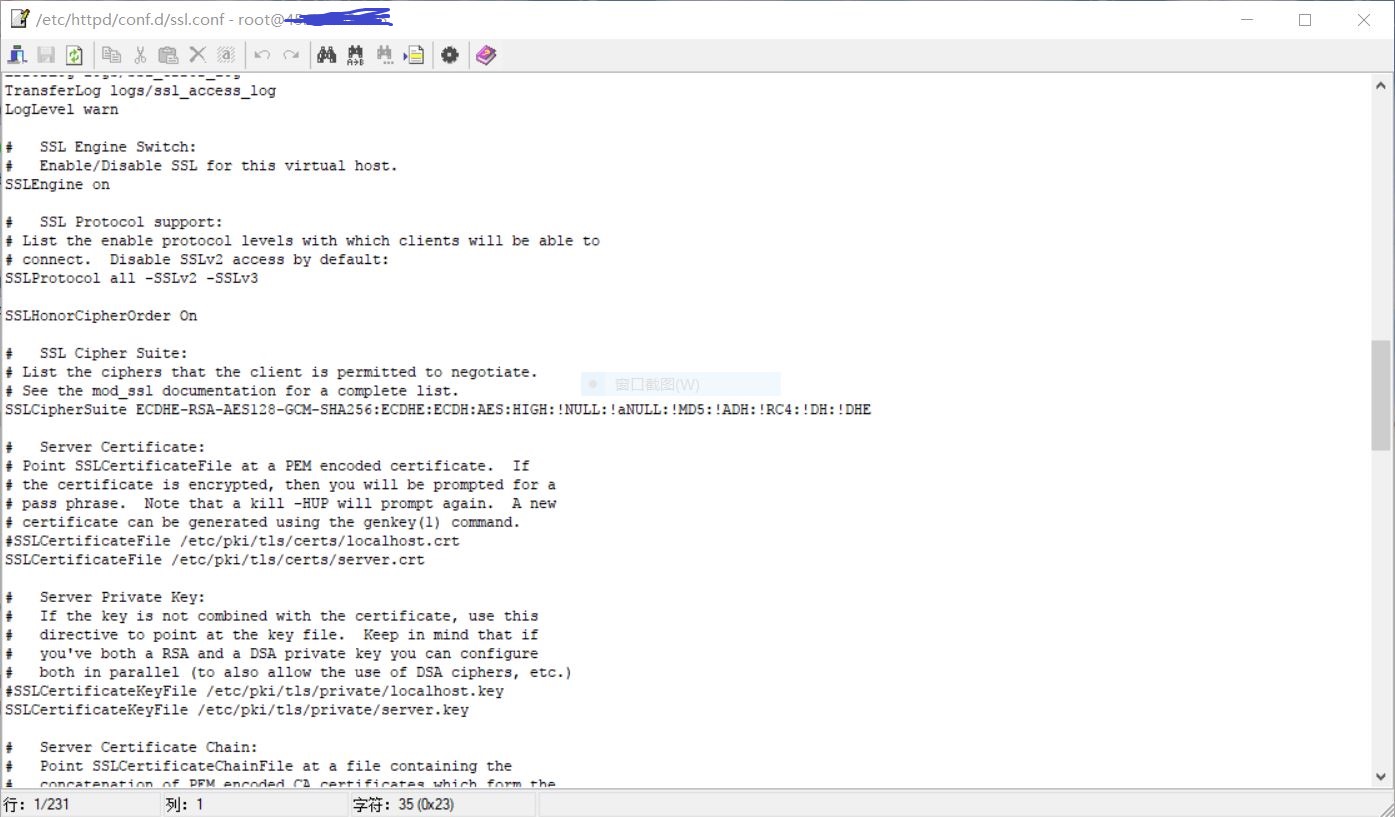

接下来自然是修复了。我查了一些资料,决定首先修复证书链。我在https://certificatechain.io/这个网站获得了中级证书,然后上传至服务器并修改/etc/httpd/conf.d/ssl.conf

SSLCertificateChainFile /etc/pki/tls/certs/trust-chain.crt #中级证书

然后接着在这个文件里修改加密方式,关闭RC4

SSLCipherSuite ECDHE-RSA-AES128-GCM-SHA256:ECDHE:ECDH:AES:HIGH:!NULL:!aNULL:!MD5:!ADH:!RC4:!DH:!DHE

#!表示禁用这种加密方式

然后在上面再插入一行

SSLHonorCipherOrder On

然后禁用SSL3,修补POODLE漏洞;

SSLProtocol all -SSLv2 -SSLv3 #禁用SSL2和SSL3

然后重启Apache

#service httpd restart

之后再次用MySSL检测,发现安全等级已经达到A。

最高的安全等级是A+,抱着试试看的态度,我决定向这个等级前进。现在安全再加强要从别的方面入手,之前我找Google IP时遇到过HSTS,于是我想在这个网站上启用它。

同样是在ssl.conf中,先在443端口的虚拟主机前加入

LoadModule headers_module modules/mod_headers.so

加载文件,之后在虚拟主机中输入

Header always set Strict-Transport-Security "max-age=63072000; includeSubdomains; preload"

#在63072000秒(两年)内,强制用户使用HTTPS直接连接

注意,不是/etc/httpd/conf/http.conf里的虚拟主机。

之后保存文件并重启服务;

#service httpd restart

于是网站的等级终于到了A+。

Comments NOTHING